Ein dedizierter bc game download für eine kompilierte bc game app darf ausschließlich dann in Betracht gezogen werden, wenn die ausführbaren Binärdateien zweifelsfrei und offiziell auf der verifizierten Hauptdomain gehostet werden. Die kompromisslose Verifikation dieser offiziellen Quellen ist von existenzieller informationstechnologischer Bedeutung, um die digitalen Vermögenswerte präventiv vor elaborierten Phishing-Infrastrukturen und potenziellen Man-in-the-Middle-Angriffen zu schützen, welche bei unregulierten Drittanbieter-Downloads ein permanentes und hochgradig kritisches Sicherheitsrisiko darstellen.

Browser-Route zuerst: so nutzt du Bc.Game Casino Deutschland unterwegs

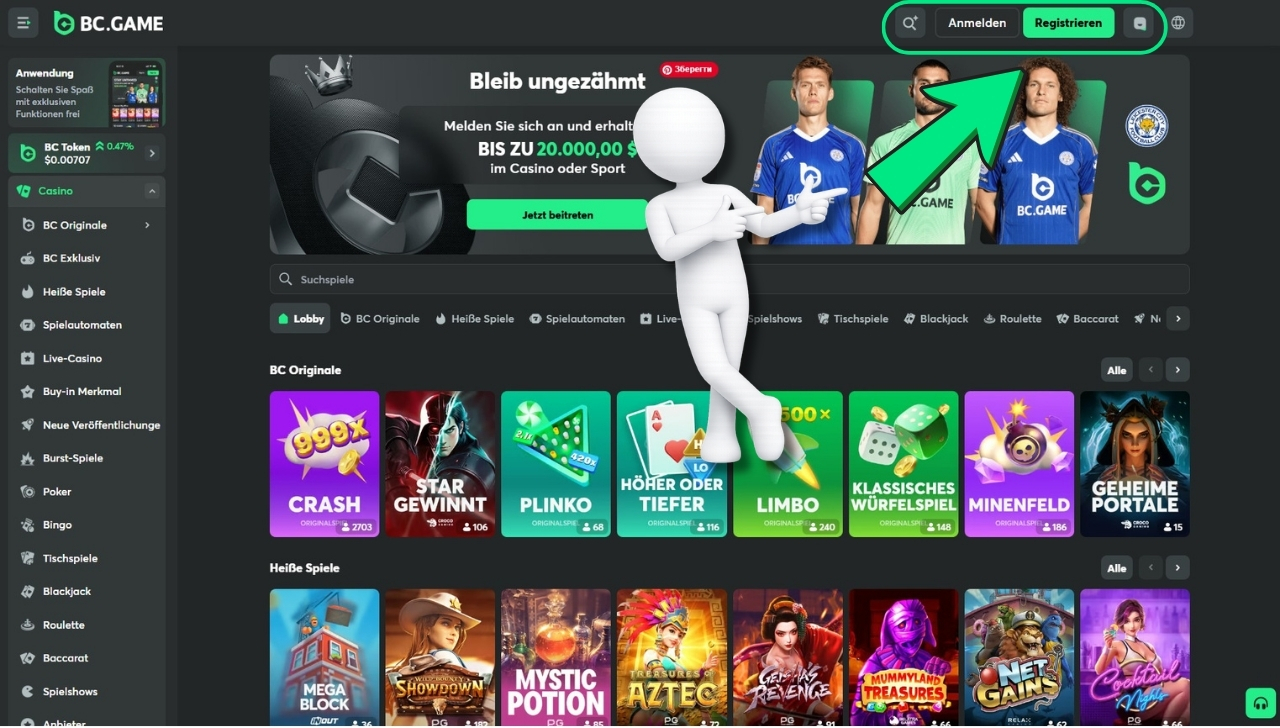

Der primäre und technologisch ausgereifteste Pfad zur Nutzung der Systemarchitektur auf portablen Endgeräten führt ausnahmslos über die etablierten Webbrowser-Applikationen der jeweiligen mobilen Betriebssysteme. Um eine sichere Verbindung für das bc.game casino deutschland zu etablieren, muss der Anwender den präferierten Browser initialisieren und die exakte, kryptographisch verifizierte Domain manuell in die Adresszeile eingeben, wobei die Nutzung von Suchmaschinen aufgrund potenziell manipulierter Indexierungen strikt zu vermeiden ist. Nach dem asynchronen Laden der Basis-Skripte und der Etablierung einer sicheren, asymmetrisch verschlüsselten TLS-1.3-Verbindung ist die dedizierte Schaltfläche für den Login-Prozess auf der grafischen Benutzeroberfläche zu lokalisieren und durch eine Touch-Interaktion zu betätigen.

Sobald die kryptographische Authentifizierung der Sitzung erfolgreich abgeschlossen wurde, präsentiert sich das mobile User Interface in seiner vollen funktionalen Tiefe, woraufhin die Navigation zu den spezifischen Kernmodulen über das zumeist implementierte Hamburger-Menü oder eine statische Bodenleiste erfolgt, sofern das serverseitige Frontend diese Elemente für den jeweiligen Viewport und die Bildschirmdiagonale rendert. Diese methodische Vorgehensweise garantiert den uneingeschränkten Zugriff auf das persönliche dezentrale Krypto-Wallet, die Profilverwaltung sowie die algorithmusbasierten Spiele und stellt die absolut kompatibelste Variante dar, da sie völlig unabhängig von restriktiven App-Store-Richtlinien operiert und dem Client stets die aktuellste, serverseitig gepatchte Version der Software zur Verfügung stellt.

Offiziellen Zugang zu Bc.Game Casino Deutschland verifizieren

Die methodische Verifikation des Zugangspunktes ist das fundamentale Axiom der angewandten Informationssicherheit im Umgang mit kryptographischen Plattformen und deren Schnittstellen. Der prozedurale Algorithmus erfordert die zwingende manuelle Eingabe des exakten Domainnamens in die URL-Leiste des Browsers, gefolgt von der unmittelbaren Erstellung eines lokal verschlüsselten Lesezeichens nach der ersten erfolgreichen und validierten Verbindungsaufnahme, um zukünftige typografische Fehler und das damit verbundene Typosquatting präventiv zu eliminieren.

Auf der aufgerufenen Login-Seite ist eine rigorose visuelle und informationstechnische Inspektion der Uniform Resource Locator zwingend erforderlich, wobei die Implementierung des Hypertext Transfer Protocol Secure durch das Vorhandensein eines geschlossenen Schlosssymbols verifiziert werden muss, welches ein gültiges, nicht kompromittiertes Zertifikat einer international anerkannten Certificate Authority ausweist. In der empirischen Praxis der Netzwerkarchitektur existiert das Phänomen der sogenannten Spiegelserver, welche von Betreibern bereitgestellt werden, um temporäre regionale Zugriffsbeschränkungen auf Ebene der Internet Service Provider zu umgehen oder globale Serverlasten bei extremen Traffic-Spitzen effizient zu verteilen.

Die Nutzung derartiger alternativer Routing-Pfade ist jedoch aus analytischer und kryptographischer Perspektive mit äußerster Vorsicht zu betrachten und sollte nur erfolgen, wenn die Integrität der weiterleitenden Infrastruktur absolut zweifelsfrei feststeht, da unregulierte Verlinkungen auf vermeintliche Spiegelserver aus forensischer Sicht den primären Angriffsvektor für den Diebstahl sensibler Zugangsdaten und die anschließende unautorisierte Leerung der dezentralen Wallets darstellen.

Login-Methoden: Was im Bc Game Interface angezeigt sein kann

Die grafische Benutzeroberfläche der Plattform ist modular konzipiert und offeriert dem Anwender in Abhängigkeit von regionalen Parametern, IP-Zuordnungen und temporären serverseitigen Konfigurationen diverse technologische Vektoren zur Identitätsfeststellung. Im Standard-Interface manifestieren sich zumeist spezifische Eingabemethoden, welche unterschiedliche Paradigmen der Authentifizierung repräsentieren, wobei der klassische E-Mail-Login die Eingabe einer validen SMTP-Adresse gepaart mit einem asymmetrisch verschlüsselten alphanumerischen Hash erfordert. Alternativ delegiert der Wallet-Login die komplexe Identitätsprüfung an eine dezentrale Web3-Schnittstelle, während das System in bestimmten Konfigurationen auch standardisierte OAuth-Schnittstellen für Social-Logins integriert, bei denen ein externer Authentifizierungsanbieter die Verifikation der Nutzerdaten übernimmt und lediglich ein kryptographisches Bestätigungs-Token an die bc games Infrastruktur übermittelt.

Eine zusätzliche Option zur Registrierung und anschließenden Authentifizierung über einen rein alphanumerischen Benutzernamen ist informationstechnologisch ausschließlich dann nutzbar, wenn das serverseitige Eingabeformular im Frontend dieses spezifische Feld explizit rendert und die zugrundeliegende relationale Datenbankarchitektur die entsprechenden Primärschlüssel verarbeiten kann, weshalb pauschale Annahmen über die permanente, geräteübergreifende Verfügbarkeit all dieser Methoden methodisch unzulässig und empirisch nicht belegbar sind.

E-Mail-Login: Tastatur, Passwortmanager und Mail-Probleme

Die informationstechnologische Analyse von Authentifizierungsfehlern beim E-Mail-Protokoll offenbart, dass die überwiegende Majorität der Zugangsanomalien auf folgende Ursachen zurückzuführen ist:

- Asynchrone Eingaben oder clientseitige Fehlkonfigurationen des lokalen Endgerätes.

- Typografische Ungenauigkeiten bei der Eingabe der SMTP-Adresse.

- Unbemerkt aktivierte Feststelltasten auf physischen oder virtuellen Tastaturen.

- Die Vertauschung spezifischer Tasten bei unterschiedlichen Sprachlayouts.

- Fehlerhaft synchronisierte Daten in lokalen Passwortmanagern, welche veraltete oder beschädigte Hashes über die automatisierte Auto-Fill-Funktion fehlerhaft in das HTML-Formular injizieren.

Sollte der Authentifizierungsprozess zusätzlich die Eingabe eines per E-Mail versendeten numerischen Bestätigungs-Tokens erfordern, müssen temporäre Latenzen im Simple Mail Transfer Protocol einkalkuliert werden. Daher ist bei ausbleibender Zustellung Folgendes obligatorisch:

- Eine systematische Prüfung der lokalen Postfachordner für Spam oder systemgenerierte Promotions.

- Gegebenenfalls die erneute Anforderung des Codes über das User Interface, sofern das Frontend diese spezifische prozedurale Resend-Funktion zu diesem exakten Zeitpunkt anbietet.

Wallet-Login bei Bc.Game: Signatur sicher verstehen

Die Web3-Authentifizierung stellt den gegenwärtig fortschrittlichsten Zugang in der Architektur dezentralisierter Applikationen dar, da hierbei die Identitätsfeststellung über eine kryptographische Zero-Gas-Signature erfolgt, welche den Besitz des privaten Schlüssels für die korrespondierende öffentliche Blockchain-Adresse absolut mathematisch und ohne zentrale Passwortspeicherung beweist. Es ist von existenzieller informationstechnologischer Bedeutung, den Payload dieser Signaturabfragen in der lokalen Wallet-Software präzise zu analysieren und niemals unreflektiert Anfragen zu unterzeichnen, die potenziell Transaktionsberechtigungen oder tiefgreifende Smart-Contract-Interaktionen beinhalten könnten, wenn lediglich ein reiner Login-Vorgang auf der bc gaming Plattform beabsichtigt ist.

Wenn die serverseitige Validierung der Signatur durch die API scheitert, resultiert dies zumeist aus der Selektion eines inkompatiblen Blockchain-Netzwerks innerhalb der dezentralen Erweiterung, der versehentlichen Auswahl eines falschen Unterkontos, dem manuellen Abbruch der Signatur durch den Anwender oder aus veralteten Software-Architekturen, weshalb eine regelmäßige Aktualisierung der Wallet-Applikation sowie der Browser-Umgebung unabdingbar ist.

Koppelung oder Entkoppelung spezifischer Wallets an das zentrale Nutzerprofil lässt sich im Nachgang über die Profileinstellungen verwalten, sofern das Frontend diese tiefgreifenden Steuerungsmodule für den jeweiligen Account freischaltet und die Berechtigungen zur Ausführung der entsprechenden Smart Contracts gewährt.

Nach dem Login: Sitzungen und Geräte prüfen

Nach der erfolgreichen Etablierung einer verifizierten kryptographischen Sitzung ist eine unmittelbare und systematische Kalibrierung der Kontoeinstellungen unerlässlich, um die operative und sicherheitstechnische Interaktionsebene für alle nachfolgenden Aktivitäten auf der Plattform präzise zu definieren. Besondere analytische Aufmerksamkeit erfordert das spezifische Modul für aktive Sitzungen oder verknüpfte Endgeräte, sofern die Benutzeroberfläche im persönlichen Profilbereich einen derartigen Reiter für den Anwender aus der Datenbank extrahiert und grafisch rendert. In dieser Übersicht werden alle IP-Adressen, geografischen Standorte, verwendeten Render-Engines und exakten Zeitstempel protokolliert, die aktuell mit einem gültigen Session-Token der bc.game Serverarchitektur autorisiert sind, weshalb unbekannte, veraltete oder geografisch unlogische Sitzungen aus Gründen der kompromisslosen Systemsicherheit sofort manuell über die entsprechende Schaltfläche im Interface zu terminieren sind, um potenziell verwaiste Authentifizierungs-Cookies auf externen Geräten sofort zu invalidieren. Sollte die Architektur bei bestimmten Frontend-Versionen kein derartiges dezidiertes Überwachungsmodul bereitstellen, greifen die universellen Paradigmen der angewandten Cybersicherheit, welche die Verwendung restriktiver Browser-Einstellungen, die absolute Vermeidung unverschlüsselter öffentlicher Netzwerke und den konsequenten physischen Logout nach Beendigung der aktiven Nutzung in den absoluten Vordergrund stellen.

Kontoschutz nach Bc Gaming-Logik: wenig Aufwand, viel Nutzen

Die stark dezentralisierte Natur der Vermögensverwaltung auf kryptographischen Applikationen transferiert die vollumfängliche Verantwortung für die Sicherheit der digitalen Werte vollständig auf die Ebene des Endanwenders, weshalb der Kontoschutz nicht allein auf den Hardware-Firewalls der Betreibergesellschaft basiert, sondern die strikte und fehlerfreie Anwendung etablierter kryptographischer Protokolle durch den Nutzer erfordert. Als fundamentale Maßnahme der Informationssicherheit ist für den Zugang ein absolut singuläres, hochkomplexes Passwort zu definieren, welches idealerweise durch einen lokal verschlüsselten oder vertrauenswürdigen cloudbasierten Passwort-Manager generiert und verwaltet wird, um verheerende Wiederverwendungsangriffe durch kompromittierte Datenbanken Dritter mathematisch und systematisch auszuschließen. Auf operativer Hardwareebene gilt zudem die strikte Maxime, dass bei der Nutzung von Endgeräten, die nicht der alleinigen und exklusiven Kontrolle des Anwenders unterliegen, nach Abschluss der Sitzung ein physischer, aktiver Logout über das Menü zwingend erforderlich ist, da das bloße Schließen des Browser-Fensters das Session-Cookie zumeist nicht sofort invalidiert und der Token somit für Man-in-the-Middle-Angriffe nutzbar bleibt.

Die Nutzung fortschrittlicher Sicherheitsmodule, wie der Zwei-Faktor-Authentifizierung via Time-based One-Time Passwords oder die Implementierung eines benutzerdefinierten Anti-Phishing-Codes in ausgehenden System-E-Mails, ist obligatorisch zu aktivieren, sofern die relationalen Datenbanken und das Frontend der Plattform diese essenziellen Konfigurationsmöglichkeiten in den Profileinstellungen des Nutzers real und funktionsfähig zur Verfügung stellen.

Wenn der Login scheitert: schnelle Diagnose nach Fehlertyp

Die empirische Auswertung von Support-Metriken belegt, dass Zugangsanomalien und abgewiesene API-Requests zumeist durch methodisches Troubleshooting der clientseitigen Konfigurationen oder durch das grundlegende Verständnis der serverseitigen Restriktionen in kürzester Zeit behoben werden können. Die primäre Fehlermeldung bezüglich inkorrekter Datensätze resultiert fast ausschließlich aus typografischen Ungenauigkeiten bei der Eingabe der Credentials, während bei einem tatsächlichen Verlust des kryptographischen Passwort-Hashes die serverseitig implementierte Funktion zur Passwort-Wiederherstellung initiiert werden muss, um einen temporären, zeitlich stark begrenzten Reset-Link zu generieren. Bleibt diese systemgenerierte E-Mail zur Verifikation oder Wiederherstellung aus, ist das serverseitige Greylisting des eigenen E-Mail-Providers die wahrscheinlichste informationstechnische Ursache, was ein geduldiges Abwarten vor einer erneuten Anforderung über das Frontend indiziert. Präsentiert das Web-Interface plötzlich eine visuelle Captcha-Herausforderung oder meldet eine temporäre Blockade der IP-Adresse, greifen vollautomatisierte DDoS-Schutzmechanismen des Netzwerks infolge multipler fehlgeschlagener Authentifizierungsversuche, welche nach Ablauf eines vom Algorithmus strikt definierten Zeitfensters selbstständig und ohne manuelle Intervention deaktiviert werden.

Komplexe Probleme mit invaliden Sitzungen erfordern oftmals das physische Löschen der lokalen Browser-Cookies sowie die Überprüfung der SameSite-Cookie-Attribute in den Browser-Entwicklertools, um Kommunikationsblockaden bei domänenübergreifenden Anfragen effizient zu lösen. Eventuell auftretende regionale Zugriffsbeschränkungen resultieren aus der Geolocation-Analyse der anfragenden IP-Adresse und basieren auf den strikten Lizenzvorgaben der jeweiligen Regulierungsbehörden; die Serverarchitektur blockiert in diesen Fällen den API-Zugriff auf das bc.game casino vollautomatisch, ohne dass das System hierfür offizielle Umgehungsroutinen oder Proxy-Empfehlungen bereitstellt. Wird ein Zugang trotz eines potenziell vorhandenen bc game no deposit bonus verwehrt, ist die Validität der zugrundeliegenden Session-Tokens sowie die fundamentale Netzwerkstabilität des Mobilfunkproviders oder der WLAN-Infrastruktur vorrangig zu klären, um verhängnisvolle Paketverluste während des asynchronen Handshakes auszuschließen. Auch im spezialisierten Sektor der bc.game esports Wetten, beispielsweise bei der datenintensiven Live-Verfolgung von komplexen bc game cs2 Turnieren, können temporäre Login-Probleme auftreten, wenn die Backend-Datenbanken aufgrund extremer Auslastung durch globale Wettabgaben temporär verzögerte Response-Zeiten aufweisen.